- Контроль доступа: Как мы построили неприступную крепость для наших данных

- Что такое контроль доступа и зачем он нужен?

- С чего мы начали: Аудит безопасности

- Выбор инструментов и технологий

- Менеджеры паролей

- Двухфакторная аутентификация (2FA)

- VPN (Virtual Private Network)

- Реализация: Шаг за шагом

- Сложности и решения

- Результаты и выводы

- Советы начинающим

- Будущее контроля доступа

Контроль доступа: Как мы построили неприступную крепость для наших данных

Привет, друзья! Сегодня мы хотим поделиться с вами нашей историей о том, как мы внедрили систему контроля доступа, которая превратила нашу цифровую жизнь в настоящую крепость․ Это не просто техническое руководство, а скорее личный опыт, полный проб и ошибок, взлетов и падений․ Мы расскажем, как мы пришли к этому, какие инструменты использовали и какие уроки извлекли․ Готовьтесь, будет интересно!

Что такое контроль доступа и зачем он нужен?

Контроль доступа – это, по сути, привратник в вашем цифровом мире․ Он решает, кто и к чему имеет право доступа․ Это может быть что угодно: от вашей электронной почты до банковского счета, от корпоративной сети до облачного хранилища․ Без надежного контроля доступа ваши данные – как дом с открытой дверью: любой может войти и взять что захочет․

Мы поняли это на собственном опыте, когда столкнулись с несколькими неприятными инцидентами․ Несанкционированный доступ к корпоративной почте, попытки взлома личных аккаунтов в социальных сетях – все это заставило нас задуматься о серьезной защите․ И тогда мы решили построить свою неприступную крепость․

С чего мы начали: Аудит безопасности

Первым делом мы провели полный аудит безопасности․ Это как осмотр дома перед началом ремонта: нужно понять, где слабые места и что нужно укрепить․ Мы проанализировали все наши системы, начиная от паролей и заканчивая настройками безопасности Wi-Fi․

- Проверка паролей: Мы использовали менеджер паролей для создания и хранения сложных паролей․

- Анализ настроек конфиденциальности: Мы настроили параметры конфиденциальности в социальных сетях и других онлайн-сервисах․

- Оценка рисков: Мы определили, какие данные наиболее ценные и какие угрозы наиболее вероятны․

Результаты аудита нас, мягко говоря, не обрадовали․ Многие пароли оказались слишком простыми, настройки конфиденциальности – неоптимизированными, а некоторые системы вообще не имели никакой защиты․ Мы поняли, что работы предстоит много․

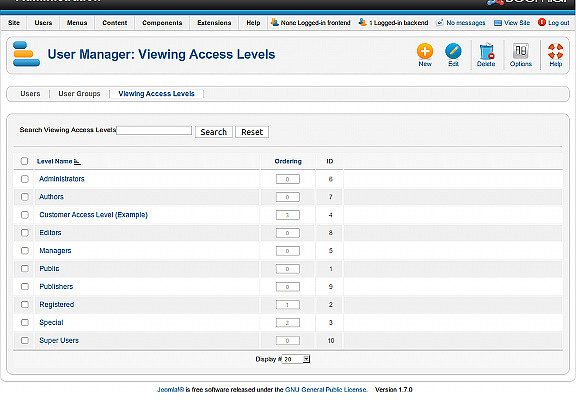

Выбор инструментов и технологий

Следующий шаг – выбор инструментов и технологий․ Здесь важно не хвататься за все подряд, а выбрать то, что действительно подходит под ваши нужды и возможности․ Мы рассматривали разные варианты, от простых бесплатных решений до сложных корпоративных систем․

Менеджеры паролей

Менеджер паролей – это must-have для любого, кто заботится о своей безопасности․ Мы выбрали Bitwarden, потому что он бесплатный, с открытым исходным кодом и предлагает широкий набор функций․ Но есть и другие отличные варианты, такие как LastPass, 1Password и Dashlane․

Двухфакторная аутентификация (2FA)

Двухфакторная аутентификация – это как второй замок на двери․ Даже если кто-то узнает ваш пароль, он не сможет войти в аккаунт без второго фактора, например, кода из SMS или приложения-аутентификатора․ Мы включили 2FA везде, где это было возможно․

VPN (Virtual Private Network)

VPN – это виртуальная частная сеть, которая шифрует ваш трафик и скрывает ваш IP-адрес․ Это особенно полезно при использовании общедоступного Wi-Fi, например, в кафе или аэропорту․ Мы используем ProtonVPN, потому что он надежный, быстрый и имеет политику отсутствия логов․

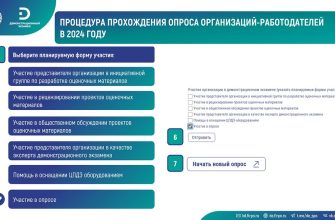

Реализация: Шаг за шагом

После выбора инструментов пришло время действовать․ Мы решили внедрять систему контроля доступа постепенно, шаг за шагом, чтобы не перегружать себя и не создавать лишних проблем․

- Замена паролей: Мы начали с замены всех слабых паролей на сложные и уникальные, сгенерированные менеджером паролей․

- Включение 2FA: Мы включили двухфакторную аутентификацию для всех важных аккаунтов․

- Настройка VPN: Мы установили VPN на все наши устройства и настроили автоматическое подключение при использовании общедоступного Wi-Fi․

- Обучение: Мы провели небольшое обучение для всех членов нашей семьи и коллег, чтобы они понимали, как работает система контроля доступа и зачем она нужна․

Сложности и решения

Конечно, не все прошло гладко․ Были и сложности, и ошибки, но мы старались учиться на них и двигаться дальше․

- Проблема: Забывали мастер-пароль от менеджера паролей․ Решение: Записали его на бумаге и положили в надежное место․

- Проблема: Некоторые сайты не поддерживали 2FA․ Решение: Искали альтернативные способы защиты или отказывались от использования этих сайтов․

- Проблема: VPN замедлял скорость интернета․ Решение: Выбирали серверы VPN, расположенные ближе к нашему местоположению․

"Безопасность – это не продукт, а процесс․" ─ Брюс Шнайер

Результаты и выводы

После внедрения системы контроля доступа мы почувствовали себя гораздо спокойнее и увереннее․ Мы знали, что наши данные находятся под надежной защитой, и нам больше не нужно беспокоиться о том, что кто-то получит к ним несанкционированный доступ;

Мы поняли, что контроль доступа – это не разовая акция, а постоянный процесс․ Нужно регулярно обновлять пароли, следить за новыми угрозами и совершенствовать систему защиты․ Но это того стоит, ведь безопасность – это самое важное․

Советы начинающим

Если вы только начинаете свой путь к созданию неприступной крепости для своих данных, вот несколько советов, которые могут вам пригодиться:

- Начните с малого: Не пытайтесь сделать все сразу․ Начните с самых важных вещей, таких как замена паролей и включение 2FA․

- Используйте менеджер паролей: Это сэкономит вам много времени и нервов․

- Будьте бдительны: Не доверяйте подозрительным ссылкам и письмам․

- Регулярно обновляйте программное обеспечение: Обновления часто содержат исправления для уязвимостей безопасности․

- Не бойтесь обращаться за помощью: Если вы не уверены в чем-то, лучше спросите у специалистов․

Будущее контроля доступа

Технологии не стоят на месте, и контроль доступа постоянно развивается․ Мы следим за новыми тенденциями и планируем внедрять их в нашу систему защиты;

Например, мы рассматриваем возможность использования биометрической аутентификации, такой как распознавание лица или отпечатка пальца․ Это может сделать процесс входа в аккаунт еще более удобным и безопасным․

Мы также интересуемся технологиями машинного обучения и искусственного интеллекта, которые могут помочь в обнаружении и предотвращении кибератак․

Надеемся, наша история вдохновит вас на создание своей неприступной крепости для защиты ваших данных․ Помните, что безопасность – это не роскошь, а необходимость․ И чем раньше вы начнете заботиться о ней, тем лучше․

Спасибо за внимание! Если у вас есть какие-либо вопросы или комментарии, не стесняйтесь оставлять их ниже․

Подробнее

| Что такое контроль доступа | Типы контроля доступа | Методы аутентификации | Политики контроля доступа | Ролевая модель контроля доступа |

|---|---|---|---|---|

| Внедрение контроля доступа | Преимущества контроля доступа | Управление доступом к данным | Защита информации | Кибербезопасность |